O άνθρωπος που σταμάτησε την παγκόσμια κυβερνοεπίθεση

Ο Βρετανός που σταμάτησε τα χτυπήματα στους υπολογιστές του κόσμου.

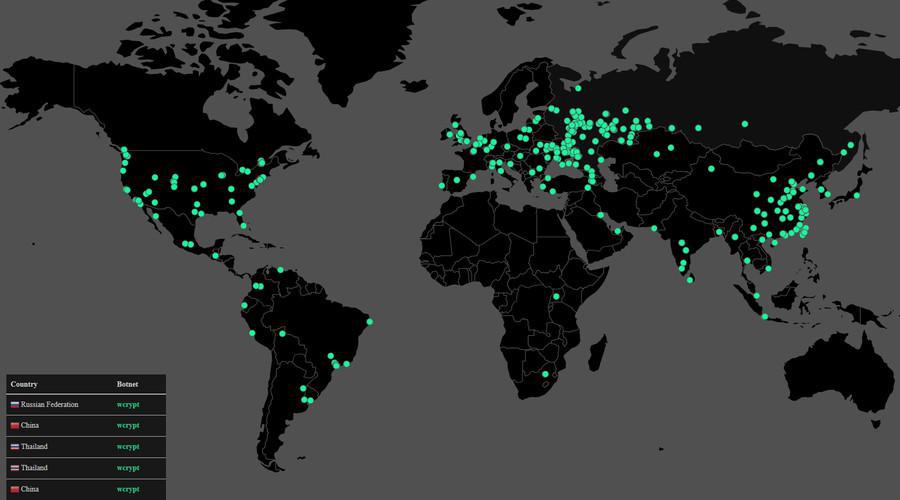

Ένας Βρετανός νεαρός ερευνητής στον τομέα της ασφάλειας του κυβερνοχώρου αφηγήθηκε σήμερα πώς κατάφερε να αναχαιτίσει τον ρυθμό διάδοσης του ιού Wannacry, σε μια παγκόσμιας κλίμακας κυβερνοεπίθεση «χωρίς προηγούμενο». Στο μπλογκ του www.malwaretech.com, ο 22χρονος Βρετανός, που δεν θέλησε να αποκαλύψει τα στοιχεία του, περιγράφει πως «πήδηξε κυριολεκτικά» από την χαρά του όταν ανακάλυψε «κατά λάθος» έναν τρόπο για να περιορίσει το εύρος της επίθεσης η οποία επηρέασε τουλάχιστον 100 χώρες και προκάλεσε σοβαρά προβλήματα στη λειτουργία δεκάδων επιχειρήσεων και οργανισμών. Ο βρετανικός τύπος τον περιέγραψε ως ένα «ήρωα κατά λάθος» παρά το γεγονός ότι έχει πολύ μεγάλη πείρα στον τομέα της πληροφορικής κι εργαζόταν όλη τη νύχτα της Παρασκευής προς το Σάββατο για να εμποδίσει την εξάπλωση του ιού. Ο νεαρός επιστήμονας εξήγησε στο Γαλλικό Πρακτορείο ότι κατάφερε να βρει τον τρόπο να αντεπιτεθεί στον ιό βρίσκοντας κι αγοράζοντας το όνομα ενός πεδίου (domain) έναντι λίγων δολαρίων. «Γενικά ένα κακόβουλο λογισμικό συνδέεται με το όνομα ενός πεδίου που δεν είναι καταχωρημένο. Με το να καταχωρήσουμε απλά αυτό το όνομα του πεδίου, καταφέρνουμε να σταματήσουμε την εξάπλωσή του». Στο Twitter, παραδέχθηκε ότι δεν γνώριζε τη στιγμή που καταχωρούσε το πεδίο, ότι αυτός ο ελιγμός ήταν αρκετός για να σταματήσει τον ιό κι ότι η ενέργειά του ήταν «τυχαία από την αρχή». Ωστόσο έτυχε θερμής υποδοχής σε εξειδικευμένα φόρουμ και το μπλογκ του αναρτήθηκε στον ιστότοπο του Εθνικού Κέντρο Ασφάλειας του Κυβερνοχώρου της Βρετανίας (NCSC). Το NCSC επιβεβαίωσε στο Γαλλικό Πρακτορείο ότι το “MalwareTech” είναι ένας «ιδιωτικός οργανισμός» και ότι ο «ήρωας» της ημέρας δεν ανήκει στο δυναμικό του όμως ενδεχομένως χρησιμοποίησαν τις γνώσεις του.

Στο μεταξύ το ΑΠΘ ήταν από τους στόχους της κυβερνοεπίθεσης

.Με τη φράση “δεν έχει σταματήσει να δουλεύει, και δεν θα σταματήσει, καμία κεντρική υπηρεσία του Αριστοτελείου Πανεπιστημίου Θεσσαλονίκης”, ο αντιπρύτανης Έρευνας του ΑΠΘ, Θόδωρος Λαπόπουλος μιλώντας στο ΑΠΕ-ΜΠΕ τόνισε ότι ο ιός που εξαπλώθηκε παγκοσμίως μολύνοντας εκατοντάδες χιλιάδες υπολογιστές κρατικών φορέων και οικιακών χρηστών, “πρόσβαλε ένα μικρό αριθμό υπολογιστών στο ΑΠΘ, που ήταν προσωπικοί, παλιοί και δεν είχε γίνει ενημέρωση των Windows σε αυτούς”. Στο πλαίσιο αυτό, ο ίδιος υπογράμμισε χαρακτηριστικά “όλα δουλεύουν κανονικά και λήφθηκαν όλα τα αναγκαία μέτρα για τη μη περαιτέρω διασπορά του κακόβουλου λογισμικού και την αντιμετώπιση του προβλήματος”. Υπενθυμίζεται ότι η επιδημία ιών που έχει μολύνει εκατοντάδες χιλιάδες υπολογιστές κρατικών φορέων και οικιακών χρηστών, εξαπλώθηκε σε παγκόσμιο επίπεδο από διεθνή εγκληματική ομάδα κυβερνοληστών, που υποκλέπτουν ψηφιακά αρχεία και απαιτούν λύτρα για να τα επιστρέψουν, Το τμήμα Δίωξης Ηλεκτρονικού Εγκλήματος ενημερώθηκε από το διαχειριστή του Κέντρου Ηλεκτρονικής Διακυβέρνησης του ΑΠΘ, ότι πολλοί χρήστες της πλατφόρμας κατήγγειλαν στην Υπηρεσία Εξυπηρέτησης Χρηστών συμπτώματα επιθετικής μόλυνσης από κακόβουλο λογισμικό – ιό κρυπτογράφησης (ransomware). Τα συμπτώματα που διαπίστωσαν οι χρήστες στους υπολογιστές τους ήταν κρυπτογράφηση τοπικών αρχείων σε αφαιρούμενα μέσα (USB) και αφαίρεση αρχείων που βρίσκονται σε διαχειριστικούς φακέλους. Το «χτύπημα» των κυβερνοληστών, που σημειώθηκε χθες, έχει προκαλέσει τεράστια προβλήματα σχεδόν σε όλο τον κόσμο με εταιρείες κολοσσούς όπως η Renault, η ΝISSAN, o Ισπανικός Οργανισμός Τηλεπικοινωνιών (Telefonica) και το Εθνικό Σύστημα Υγείας στην Αγγλία και τη Σκωτία, να έχουν σοβαρά προβλήματα λειτουργίας.

Η Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος της Ελληνικής Αστυνομίας ενημερώνει τους πολίτες για την συνεχιζόμενη εμφάνιση και στη χώρα μας, του κακόβουλου λογισμικού «WannaCry», το οποίο συγκαταλέγεται στις ψηφιακές απειλές τύπου «Crypto-Malware» και μπορεί να επηρεάσει όλες τις εκδόσεις λειτουργικού συστήματος.

Το κακόβουλο λογισμικό μολύνει τους ηλεκτρονικούς υπολογιστές με δύο, κυρίως, τρόπους: μέσω μολυσμένων μηνυμάτων ηλεκτρονικού ταχυδρομείου, που εμπεριέχουν κακόβουλα επισυναπτόμενα αρχεία και μέσω επισφαλών ή μολυσμένων ιστοσελίδων.

Ειδικότερα, ως προς τα μολυσμένα αρχεία, πρόκειται συνήθως για αρχεία τύπου .docx και .pdf, στα οποία έχουν ενσωματωθεί κακόβουλες μακροεντολές, που εκτελούνται κατά το άνοιγμά τους και εγκαθιστούν το κακόβουλο λογισμικό στον Η/Υ.

Μετά την εγκατάστασή του στο λειτουργικό σύστημα, κρυπτογραφεί – κλειδώνει ψηφιακά αρχεία και τα δεδομένα τύπων .lay6, .sqlite3, .sqlitedb, .accdb, .java, .class, .mpeg, .djvu, .tiff, .backup, .vmdk, .sldm, .sldx, .potm, .potx, .ppam, .ppsx, .ppsm, .pptm, .xltm, .xltx, .xlsb, .xlsm, .dotx, .dotm, .docm, .docb, .jpeg, .onetoc2, .vsdx, .pptx, .xlsx και .docx, που είναι αποθηκευμένα στον ηλεκτρονικό υπολογιστή του χρήστη που έχει μολυνθεί από τον ιό.

Για να ξεκλειδωθούν τα μολυσμένα αρχεία ενός Η/Υ, ζητείται η καταβολή χρηματικού ποσού, με τη χρήση του ψηφιακού νομίσματος Bitcoin ( BTC ) ως «λύτρα», σε διαφορετική περίπτωση καθίστανται απροσπέλαστα για το χρήστη τους.

Επιπλέον, το συγκεκριμένο κακόβουλο λογισμικό έχει τη δυνατότητα να αυτοδιαδίδεται μέσω του τοπικού δικτύου και να κρυπτογραφεί τα αρχεία κάθε συστήματος στο οποίο αποκτά πρόσβαση. Η δυνατότητα αυτή το καθιστά εξαιρετικά επικίνδυνο σε εταιρικά δίκτυα όπου η διάδοση μπορεί να είναι ραγδαία.

Σημειώνεται ότι το κακόβουλο λογισμικό κυκλοφορεί από τις 12-05-2017 και έχει μέχρι στιγμής μολύνει περισσότερους από 125.000 ηλεκτρονικούς υπολογιστές παγκοσμίως.

Στο πλαίσιο αυτό, καλούνται οι χρήστες του διαδικτύου και οι διαχειριστές εταιρικών δικτύων να είναι ιδιαίτερα προσεκτικοί και να λαμβάνουν μέτρα ψηφιακής προστασίας και ασφάλειας για την αποφυγή προσβολής από το κακόβουλο λογισμικό, καθώς και να μην πληρώνουν τα χρήματα που ζητούνται, προκειμένου να αποθαρρύνονται τέτοιες παράνομες πρακτικές και να αποτρέπεται η περαιτέρω εξάπλωση του φαινομένου.

Συγκεκριμένα:

Οι χρήστες που λαμβάνουν μηνύματα ηλεκτρονικού ταχυδρομείου από άγνωστους αποστολείς ή άγνωστη προέλευση, καλούνται να μην ανοίγουν τους συνδέσμους (links) και να μην κατεβάζουν τα συνημμένα αρχεία, που περιέχονται σε αυτά, για τα οποία δεν γνωρίζουν με βεβαιότητα τον αποστολέα και το περιεχόμενο του συνημμένου αρχείου.

Επιπλέον, οι χρήστες πρέπει να είναι εξαιρετικά καχύποπτοι στα μηνύματα ηλεκτρονικού ταχυδρομείου που ως αποστολέας φαίνεται να είναι κάποια υπηρεσία ή εταιρεία η οποία δεν είναι γνωστή σε αυτούς.

Συστήνεται να πληκτρολογούνται οι διευθύνσεις των ιστοσελίδων (URL) στον φυλλομετρητή ιστοσελίδων (browser), αντί να χρησιμοποιούνται υπερσύνδεσμοι (links).

Να χρησιμοποιούνται γνήσια λογισμικά προγράμματα και να ενημερώνονται τακτικά (updates), ενώ θα πρέπει να υπάρχει πάντα ενημερωμένο πρόγραμμα προστασίας από ιούς του Η/Υ.

Να ελέγχουν και να έχουν πάντοτε ενημερωμένη την έκδοση του λειτουργικού τους συστήματος.

Να δημιουργούνται αντίγραφα ασφαλείας των αρχείων (backup) σε τακτά χρονικά διαστήματα, σε εξωτερικό μέσο αποθήκευσης και να διατηρούνται εκτός δικτύου, έτσι ώστε σε περίπτωση «προσβολής» από το κακόβουλο λογισμικό, να είναι δυνατή η αποκατάστασή τους.

Στους διαχειριστές εταιρικών δικτύων συστήνεται ιδιαίτερη προσοχή στην τακτική και ασφαλή τήρηση αντιγράφων ασφαλείας, καθότι τα αντίγραφα αποτελούν το μόνο τρόπο επαναφοράς των αρχείων στο σύνολό τους.

Να απενεργοποιήσουν την εκτέλεση μακροεντολών και JavaScript στις εφαρμογές με τις οποίες ανοίγουν αρχεία τύπου .docx και .pdf.

Σημειώνεται ότι για περιστατικά μολύνσεων από κακόβουλο λογισμικό τύπου Crypto-Malware, η EUROPOL και το European Cybercrime Centre (EC3) έχουν θέσει σε λειτουργία τον ιστότοπο https://www.nomoreransom.org , όπου οι πολίτες μπορούν να βρουν συμβουλές προστασίας, αλλά και κλειδιά αποκρυπτογράφησης για ορισμένες μορφές κακόβουλου λογισμικού.

Υπενθυμίζεται ότι οι πολίτες μπορούν να επικοινωνούν με την Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος του Αρχηγείου Ελληνικής Αστυνομίας για ανάλογα περιστατικά ή για παροχή διευκρινίσεων – συμβουλών, στα ακόλουθα στοιχεία επικοινωνίας:

Τηλεφωνικά στο: 111 88 Στέλνοντας e-mail στο: ccu@cybercrimeunit.gov.gr Μέσω της εφαρμογής (application) για έξυπνα κινητά (smartphones): CYBERKID Twitter: @C yberAlertGr

Πηγή: ΑΠΕ